목차[숨기기] |

들어가기전에

anti-accessXE의 모든 설정은 최단 설정을 기본으로 하고 있습니다. 때문에 체크버튼을 누르는 순간 설정이 적용, 비적용됩니다. 기본적으로 차단이라는 기능을 수행하는 모듈이기 때문에 설정에 대해서는 신중해야하며 순서또한 지켜져야 합니다. 이곳에서는 anti-accessXE를 사용하기 위해 필요한 기본적이고 중요한 기본 설정을 설명합니다.

설정 기능 사용

이 옵션은 실제 기능을 사용하고 중지하기를 간편하게 하기 위해 분리하였습니다. (※ 이 옵션은 모든 설정이 마무리 된 후 사용하시기를 권장합니다.)

1. 다중접속 차단 기능 사용

다중 접속 기능의 설정값을 동작시키는 옵션 입니다. 다중 접속 기능의 설정값 중 지정시간, 차단시간이 없으면 동작하지 않으며 접속횟수 제한의 값을 하나라도 선택하지 않으면 동작하지 않습니다.

2. 금지 기능 사용

차단(block)과 금지(ban)는 기본적으로 다른 역할을 합니다. 차단은 일시적으로 접근을 못하게 하는 것이며 금지는 영구적으로 접근을 못하게 하는 기능입니다. 금지 기능을 사용하게 될 경우 금지 IP에 등록된 대상 중 적용으로 되어있는 대상은 접근을 금지 합니다.

3. 비금지 기능 사용

white ip이며 해당 기능을 설정하면 비금지 IP에 등록된 대상 중 적용으로 되어있는 대상은 차단 IP, 금지 IP와 관계 없이 접근을 허용합니다.

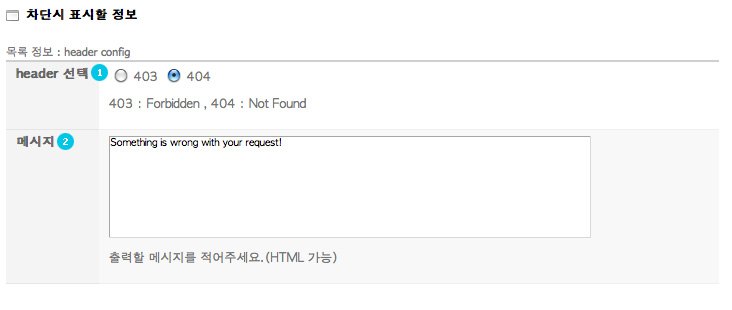

차단시 표시할 정보

1. header 선택

403은 접근이 금지되었다는 의미이며, 404는 주소를 찾을 수 없다는 의미 입니다. 두 값 모두 의미가 있으며 검색 봇이나 시스템 등에서 파악을 하기 때문에 원하는 정보를 설정하세요.

2. 메시지

차단할때 표시할 내용을 나타냅니다. HTML 사용이 되기 때문에 간단히 차단 사유와 비차단을 원할경우의 신청 정도의 설정을 해주시는걸 권장합니다.

(※ 너무 많은 양의 값을 넣을 경우 차단시에도 성능에 무리를 줄 수 있으니 가급적 몇줄 내외로 적어주세요.)

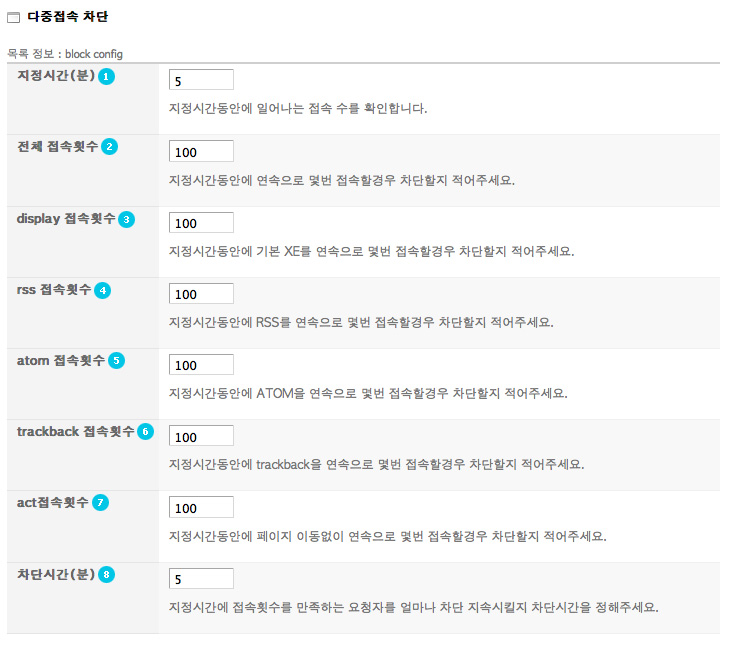

다중접속 차단

접속하는 형식을 여러개 구분하여 지정하는 시간동안의 카운트를 샙니다. 지정한 숫자보다 많은 접속자는 자동 차단 대상자가 됩니다. 올바르게 설정하기 위해서는 처음부터 임의의 값을 정하기 보단 모든 횟수를 10000정도로 정하고 분석하여 개인의 사이트에 적합한 적당한 횟수를 적어주시는게 좋습니다. 분석을 하기위해서는 개인적으로 사용하고 있는 접근 통계 프로그램이 있다면 그걸 사용하시고 없다면 statistics 모듈, scmlog 모듈 등으로 분석해보기를 추천합니다.

1. 지정시간(분)

지정시간 동안의 접속을 조사하여 차단을 결정할 수 있습니다.

2. 전체 접속횟수

아래 접속종류의 모든 접속을 카운트를 합니다. RSS,ATOM 같은 기능을 켜놓은 사이트에 접속하게 되면 브라우저에 따라서 해당 정보를 읽게 됩니다.

(최대 1번 접속시 5번 카운트가 진행 될 수 있습니다.)

그렇기 때문에 순수하게 XE접근만을 차단하려면 전체값보단 display 접속횟수를 설정하셔야 합니다.

3. display 접속횟수

순수하게 XE만을 접속하는 경우 카운트를 합니다. 지정시간동안에 기본 XE를 연속으로 몇번 접속할경우 차단할지 적어주세요.

4. RSS 접속 횟수

지정시간동안에 RSS를 연속으로 몇번 접속할경우 차단할지 적어주세요.

5. atom 접속횟수

지정시간동안에 ATOM을 연속으로 몇번 접속할경우 차단할지 적어주세요.

6. trackback 접속횟수

trackback 폭탄을 맞을 경우에 유용하기 때문에 되도록이면 적은 값을 주는게 좋습니다. 지정시간동안에 trackback을 연속으로 몇번 접속할경우 차단할지 적어주세요.

7. act접속횟수

페이지 이동없이 연속으로 같은 페이지를 요청할 경우 카운트를 합니다. 이동없는 경우의 기준으로 사용되는 값은 module_srl, document_srl, act, page 값 입니다. 해당 값이 동일한 상태로 접속하게 되면 이동이 없다고 판단하며 횟수가 증가됩니다. 지정시간동안에 페이지 이동없이 연속으로 몇번 접속할경우 차단할지 적어주세요.

8. 차단시간(분)

지정시간과 횟수를 기준으로 차단이 진행되면 해당 시간 동안 차단합니다. 또한 차단된 후 차단시간이 지나지 않은 상태에서 다시 접속하면 차단시간이 갱신되기 때문에 차단시간이 지난 후 접속해야 차단히 풀립니다. 지정시간에 접속횟수를 만족하는 요청자를 얼마나 차단 지속시킬지 차단시간을 정해주세요.

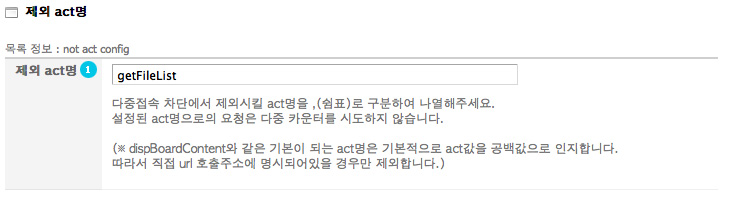

제외 act명

act를 ,(쉼표)로 구분하여 입력하실 수 있으며 입력된 act명칭으로의 접근은 카운트를 하지 않습니다. 해당 기능이 있는 이유는 실제 순수 접근이라는게 rss, atom, trackback 그리고 anti-accessXE에서 사용하는 act명 이외에는 모두 전체 및 display값으로 누적됩니다. 그렇기 때문에 실제 다른 모듈에 의해 처리되는 act가 있다면 순수한 XE 1회 접근을 판단할 수 없게 됩니다.

실예로 XE의 xeed 에디터는 첨부파일 부분을 불러올 때 'getFileList' act를 호출하게 됩니다. 이 과정에서 제외 act명을 넣지 않을 경우 한번 요청에 2회분의 접근으로 판단 시킵니다.(실제 1번의 접근으로 2회 접근하는겁니다.) 이와 같은 과정을 순수하게 1회로 판단할 경우에는 발생되는 act명을 적어주시기 바랍니다.

(※ 값이 원할하지 못하고 어떤 act가 발생되는지 모를 경우에는 포럼 게시판에 글을 남겨주시면 기술 지원해드리겠습니다.)

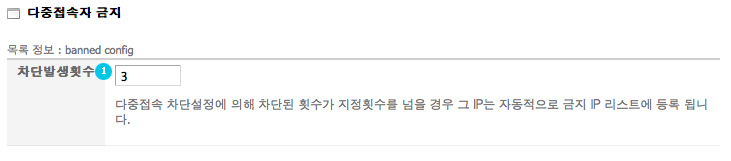

다중접속자 금지

다중접속에 의한 임시 차단 횟수가 지정횟수를 넘으면 자동적으로 영구 금지 IP리스트에 넘어가게되며 넘어간 IP는 Follow HOST들에게로 퍼져나가게 됩니다. 본인만의 엄격한 기준을 세워서 발생되는 불필요한 영구 금지는 다른 사용자에게도 피해를 주는 위험도 있으니 되도록이면 심사숙고해서 결정하시기 바랍니다.

1. 차단발생횟수

다중접속 차단설정에 의해 차단된 횟수가 지정횟수를 넘을 경우 그 IP는 자동적으로 금지 IP 리스트에 등록 됩니다.

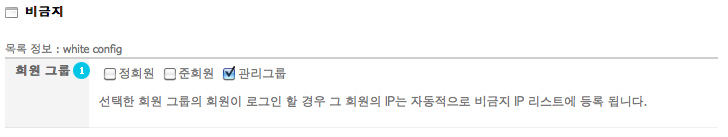

비금지

다중접속차단, 금지 기능은 기본적으로 관리자로 로그인 되어있는 대상자를 제외한 모든 대상을 대상으로 수행하게 됩니다. 때문에 관리자인 본인또한 엄격한 설정으로 인해 차단되게 될 가능성이 있습니다. 이 기능은 이를 방지하고자 미리 자동적으로 비금지 IP로 처리시켜주는 기능입니다.

1. 회원 그룹

선택한 회원그룹의 사용자가 로그인 할 경우 자동적으로 그 IP는 비금지 IP로 등록되며, Follow HOST들에게로 퍼져나가게 됩니다.

(※ 일부 스팸 같은 경우 임의적으로 가입 후에 스팸 행위를 하기 때문에 제일 회원 가입 후 자동적으로 등록되는 그룹명은 되도록 피하여 설정해주시기 바랍니다. 관리자가 차단 되지않도록 관리그룹을 선택하시기를 권장합니다.)

캐시 설정 (중요)

보통 차단 기능은 차단을 하게되어도 XE를 로드하기 때문에 트래픽 및 여러 자원을 소모하게 됩니다. 더군다가 그 대상이 봇 같은 종류의 자동적으로 여러번 접속시키는 경우라면 차단을 했던 안했던 계속 접속을 시도합니다. 이 기능은 이런 불필요한 자원소모를 막고자 XE와 데이터베이스를 로드하지 않고 효과적으로 차단시켜주는 기능입니다.

1. 캐시 기능

캐시를 사용할지 결정하시면 됩니다. 종류는 3가지로 차단과 동시에 캐시를 만듬, 차단 후 처음 접속하면 캐시를 만듬(이 경우 두번째 접속부터 캐시로 차단합니다.), 캐시 사용안함이 있습니다. 이 기능만으로는 데이터베이스를 로드하지 않고 차단할 수 있지만 XE를 로드하기 때문에 완벽한 캐시기능은 되지 못합니다.

2. 캐시 기능 적용

이 옵션을 적용함으로써 XE를 로드하지 않고 자원소모 없이 효과적으로 차단할 수 있습니다. 다만, 해당 기능을 사용하려면 부득이하게 XE의 초기 파일인 index.php가 실행되기 전에 수행되어야 합니다. 이럴 경우 원래는 직접 소스를 수정하여 작업을 해주셔야하나 PHP를 모르는 일반 사용자들에게는 이 것 역시 위험이 따릅니다.

(※ XE에서는 Core 수정을 권장하고 있지 않으며 그로인한 피해의 책임이 없습니다.)

anti-accessXE는 이런 문제를 안전하게 처리하도록 프로그래밍 되어있습니다. anti-accessXE 모듈내에 캐시 기능이 적용된 index.php을 포함시켜놨으며 해당 기능을 적용할 경우 기존에 있던 원본 index.php를 anti-accessXE 모듈로 백업시킨 후 XE 기본 index.php를 수정하게 됩니다.

반대로 기능을 비적용 시킬 경우 백업된 원본 index.php로 원래의 형태로 복원 합니다.

(※ 다만 이 기능을 이용하기 위해서는 FTP의 정보를 통한 사용 설정이 되어있어야 합니다. 아래에 설명함)

3. 백업여부확인

이 부분은 옵션은 아닙니다. 적용을 수행하고 적용 여부가 잘 되었는지 표시해 줍니다. 적용 여부의 판단은 원본 index.php의 상황과 백업 데이터의 상황 2가지를 확인하여 결과로 표시해줍니다. 표시 값으로는 아래 4가지 형식이 있습니다.

none (비적용 상태) none_index (백업은 하였지만 index.php 수정이 안된 상태) backup_fail (index.php 수정을 하였지만 백업을 못한 상태) complete (index.php 수정 및 백업 모두 안전하게 완료된 상태)

4. 캐시용 index.php 버전

캐시가 적용된 index.php의 사용버전을 나타냅니다. 해당 버전은 캐시를 적용한 index.php에 주석문 형식으로 달려있으며 그 부분을 불러 오는 겁니다. XE와 anti-accessXE가 버전업되면서 만약 이 부분에 문제가 될 경우에는 수시로 이곳 프로젝트에서 판단하여 개선된 index.php를 다시 제공할지를 결정합니다. 이 부분은 이용 측면이 아닌 관리 측면으로 이용되기 때문에 특별히 확인하실 필요는 없습니다.

5. FTP 패스워드 입력

캐시기능 적용은 FTP를 이용하여 작업하게 됩니다. 관리자페이지 우측 상단에 Setting을 누르시고 하단에 FTP 계정 정보 입력이 올바르게 되어있을 경우 사용하실 수 있습니다.

(※ FTP 패스워드는 작업 진행 시 FTP 로그인을 위해 사용될 뿐 기록하지 않습니다.)

(※ 쉬운 설치를 이용하실 경우 캐시 기능도 사용할 수 있게 됩니다.)

이렇게 하는 이유는 시스템의 권한 사용 문제로 인해 프로그램상에서는 소스 수정을 할 수 없기 떄문입니다. 소스 수정은 폴더, 파일이 nobody 권한이거나 퍼미션이 0777로 잡혀 있어야 합니다. (※ 만약 관리자페이지에서 FTP 설정이 안되어있거나 FTP 사용자체가 불가능하다면 개발 문서 - 수동으로 캐시 기능 설정하기에서 확인해주세요.)

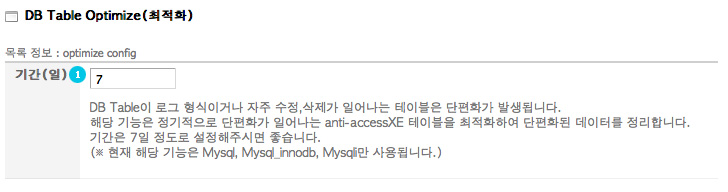

DB Table Optimize(최적화)

여기까지 읽어주신 분들 고생하셨습니다. ^^ 해당 기능을 마지막으로 기본적인 설정이 끝납니다. 이 기능은 조금이나마 자원을 효과적으로 사용하기 위해 만들어진 기능입니다. 또한 현재는 Mysql에서만 사용되기 때문에 다른 데이터베이스를 사용하고 계시다면 설정 안하셔도 됩니다.

다중 접속 차단의 알고리즘을 이용하기 위해서는 접근하는 대상의 횟수를 LOG 형식으로 매번 DB 테이블에 넣고 수정하고 삭제하는 과정이 필요합니다. 그러한 과정속에서 Mysql은 단편화라는 걸 자주 일으킵니다. 실제 이것이 그리 큰 문제는 되지 않지만 단편화가 많아지면 속도가 조금씩 저하되게 됩니다.

단편화라는게 Mysql은 값을 삭제할 경우 실제 값을 삭제 하진 않고 삭제되었다고 표시하게 됩니다.

(컴퓨터 HDD에서 데이터를 삭제하더라도 포맷을 하지 않는 이상 복원이 가능한 원리 입니다.)

이 단편화된 내용을 조각모음 하듯이 정리해주는게 optimize 기능 입니다.

해당 옵션은 설정한 일자를 기준으로 정기적으로 단편화를 검사하여 anti-accessXE의 사용 테이블 중 단편화가 발생된 테이블이 있다면 자동적으로 최적화(optimize) 진행을 하게 됩니다. 프로그램, DB에 대해 잘 아시는 분들이라면 단편화 체크를 하여 필요로 하는 날짜를 정하시면 되고, 내용을 잘 모르시는 분들은 7일 정도로 설정하시면 좋습니다.

마지막으로

모든 옵션의 값을 넣고 등록을 누른 후 값이 적용되었으면 제일 처음 설정하였던 설정 기능 사용을 체크해주시기 바랍니다. 이로써 기본 설정이 마무리되며 anti-accessXE가 동작하게 됩니다.

Nginx 웹서버 성능분석

Nginx 웹서버 성능분석